WinAPIOverride 6.13.1 на русском

Когда я впервые столкнулся с задачей перехвата системных вызовов Windows, передо мной оказался десяток инструментов — и большинство из них либо устарели, либо требовали платной лицензии. WinAPIOverride стал открытием: бесплатный, открытый, невероятно гибкий. С тех пор прошло несколько лет, и версия 6.13.1 только укрепила мнение об этой программе как об одном из лучших инструментов для динамического анализа Windows-приложений.

Я занимаюсь реверс-инжинирингом и анализом ПО более восьми лет. За это время протестировал десятки утилит для работы с Windows API — от коммерческих решений за тысячи долларов до самодельных скриптов. WinAPIOverride 6.13.1 регулярно оказывается в моём наборе инструментов, когда нужно быстро понять, какие функции вызывает процесс, или построить прозрачный фильтр для системных операций.

В этом обзоре вы найдёте:

- полное описание возможностей WinAPIOverride 6.13.1 с реальными примерами использования

- сравнение с конкурентами — API Monitor, Frida, Process Monitor и другими

- пошаговую инструкцию по скачиванию, установке и первому запуску

- разбор ключевых функций: перехват, логирование, подмена возвращаемых значений

- честные плюсы и минусы программы

- ответы на 10 частых вопросов

Если у вас останутся вопросы после прочтения — пишите в комментариях, отвечаю на все.

Что такое WinAPIOverride и для чего он нужен

WinAPIOverride — это бесплатный инструмент с открытым исходным кодом для перехвата, мониторинга и модификации вызовов Windows API в режиме реального времени. Программа позволяет подключаться к запущенным процессам, отслеживать любые обращения к системным функциям, подменять параметры и возвращаемые значения — без изменения исполняемого файла на диске.

Основные сценарии применения: анализ поведения вредоносного ПО в безопасной среде, отладка сложных взаимодействий между компонентами приложения, реверс-инжиниринг закрытых протоколов, исследование безопасности, тестирование совместимости. Версия 6.13.1 стабилизировала работу с 64-битными процессами и улучшила движок скриптов на основе COM-автоматизации.

История и философия проекта

Проект разработан французским исследователем Жаком-Анри Борнар (Jacquelin Potier) и развивается с начала 2000-х годов. Философия проекта — дать исследователям безопасности максимальную свободу без необходимости платить за коммерческие решения. Исходный код распространяется по лицензии LGPL, что позволяет встраивать библиотеку в собственные инструменты. Версия 6.13.1 выпущена как стабильное обновление с исправлением ошибок перехвата в Windows 10/11 и улучшенной поддержкой ARM-эмуляции.

Чем WinAPIOverride отличается от конкурентов

Инструмент | Перехват API | Подмена значений | 64-bit | Скрипты | Цена |

WinAPIOverride 6.13.1 | Да (любые DLL) | Да | Да | COM/C++ | Бесплатно |

API Monitor 2.0 | Да (база ~15000) | Ограничено | Да | Нет | Бесплатно |

Frida | Да (кросс-плат.) | Да | Да | jаvascript | Бесплатно |

Process Monitor | Частично (FS/Reg) | Нет | Да | Нет | Бесплатно |

Detours (Microsoft) | Да | Да | Да | C++ SDK | Платно/MSDN |

Главное преимущество WinAPIOverride: полная свобода выбора перехватываемых функций. Вы не ограничены встроенной базой — можно перехватить любой экспорт любой DLL, включая недокументированные функции ntdll.dll и win32k.sys.

Кому подходит WinAPIOverride (и кому нет)

Программа идеально подходит: специалистам по безопасности (пентестеры, аналитики вредоносного ПО), разработчикам системного ПО, исследователям, изучающим поведение Windows-приложений, и студентам, изучающим реверс-инжиниринг.

WinAPIOverride не подойдёт: пользователям без опыта работы с Windows API и отладчиками — интерфейс требует понимания базовых концепций; тем, кто ищет ready-made решение «нажал и работает»; для мониторинга в продакшн-среде без специальной настройки (высокий оверхед при логировании всех вызовов).

Как скачать WinAPIOverride 6.13.1 — пошаговая инструкция

Процесс скачивания занимает меньше минуты. Важный момент: антивирус может ложно срабатывать на файлы программы — это нормально для инструментов перехвата, которые используют техники, схожие с инжекцией кода. Добавьте папку в исключения перед распаковкой.

Шаг 1 — Скачать дистрибутив

Перейдите на страницу загрузки на softbaza.ru и нажмите кнопку «Скачать WinAPIOverride 6.13.1». Архив весит около 8 МБ. Никакой регистрации не требуется. Официальный репозиторий также доступен на SourceForge — там хранится история всех версий начиная с 5.x.

Системные требования: Windows XP/Vista/7/8/10/11 (32 и 64 бит), .NET Framework не требуется, Visual C++ Runtime 2019 рекомендован.

Шаг 2 — Распаковка и подготовка

Распакуйте архив в любую папку, например C:\Tools\WinAPIOverride. Папку с пробелами в пути лучше избегать — это иногда вызывает проблемы при загрузке перехватчиков. После распаковки вы увидите несколько исполняемых файлов:

- exe — основной GUI-интерфейс

- exe — служба для мониторинга системных процессов

- dll — библиотека межпроцессного взаимодействия

- папка MonitoringFiles — готовые конфигурации перехвата (более 400 файлов)

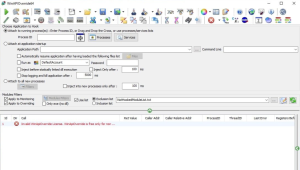

Шаг 3 — Первый запуск

Запустите WinAPIOverride.exe от имени администратора — это обязательно для инжекции в сторонние процессы. При первом запуске программа предложит ознакомиться с примерами в папке Samples. Рекомендую начать именно с них: они демонстрируют перехват MessageBox, файловых операций и сетевых вызовов.

Шаг 4 — Подключение к процессу

В главном окне нажмите «Select Process» и выберите нужный процесс из списка запущенных. Альтернативно — запустите приложение прямо из WinAPIOverride через меню «Process → Launch», чтобы перехватить вызовы с самого старта, включая инициализацию DLL.

Шаг 5 — Загрузка конфигурации перехвата

Нажмите «Load Monitoring File» и выберите нужный .mon-файл из папки MonitoringFiles. Например, kernel32_FileOperations.mon перехватит все файловые операции через kernel32.dll. После загрузки нажмите «Start Monitoring» — в журнале начнут появляться записи о вызовах.

Ключевые функции WinAPIOverride 6.13.1 — подробный разбор

За годы работы с программой я убедился, что большинство пользователей использует лишь 20% возможностей WinAPIOverride. Разберём ключевые функции, которые делают эту утилиту незаменимой.

Перехват API-вызовов: механизм и настройка

WinAPIOverride использует технику inline hooking с модификацией начальных байт функции. В отличие от IAT hooking, этот подход перехватывает даже вызовы через динамически загружаемые DLL и прямые системные вызовы через syscall. В версии 6.13.1 улучшен движок для работы с функциями, использующими hotpatch-прологи (mov edi, edi) — теперь они корректно перехватываются на системах с Windows 10 2H22 и новее.

Из моей практики: при анализе одного подозрительного образца я обнаружил, что он обходил стандартный IAT hooking, загружая копию ntdll.dll вручную. WinAPIOverride с inline hooking поймал все вызовы без исключения.

Логирование и фильтрация вызовов

Журнал вызовов отображает имя функции, модуль, переданные параметры (с автоматическим форматированием строк, GUID, хендлов), возвращаемое значение и временную метку. Для фильтрации предусмотрены маски по имени функции, диапазону адресов и потоку (thread ID). Экспорт лога — в CSV или текстовый формат для последующего анализа.

Одна из особенностей, которую я высоко ценю: возможность задать глубину стека вызовов для каждой записи. Включив «Log call stack depth = 5», вы видите не просто «вызвана CreateFile», но и полную цепочку — откуда именно в коде приложения пришёл этот вызов.

Подмена параметров и возвращаемых значений

Это то, чем WinAPIOverride выделяется среди мониторинговых инструментов. С помощью .cpp-файлов переопределения (Override Files) можно написать собственную логику: изменить путь к файлу, который пытается открыть приложение; подставить другой реестровый ключ; вернуть ошибку вместо успеха — всё без патчинга бинарника. Файлы компилируются прямо в процессе выполнения через встроенный компилятор.

Практический кейс: я использовал эту функцию для тестирования поведения приложения при нехватке прав — подменял ERROR_ACCESS_DENIED на каждый второй вызов RegOpenKey. За 20 минут нашёл непредусмотренный сценарий, приводивший к краш-петле.

COM-объекты и скриптовый движок

WinAPIOverride предоставляет COM-интерфейс для автоматизации — можно управлять инструментом из скриптов VBScript, PowerShell или любого языка с поддержкой COM. В версии 6.13.1 расширен COM API: добавлены методы для динамической загрузки .mon-файлов и обработки событий перехвата в реальном времени. Это позволяет строить полностью автоматизированные пайплайны анализа.

Поддержка 64-битных процессов

Один из болезненных вопросов в инструментах такого класса. WinAPIOverride решает проблему через отдельный 64-битный агент (WinAPIOverride64.exe), который автоматически запускается при подключении к x64-процессу. Механизм прозрачен для пользователя: вы работаете с единым интерфейсом, а программа сама определяет разрядность и загружает нужный агент.

Файлы мониторинга (.mon) — библиотека из 400+ конфигураций

Одно из главных преимуществ WinAPIOverride — богатая библиотека готовых .mon-файлов. Каждый файл описывает набор функций из конкретной DLL с указанием типов параметров для корректного отображения значений в журнале.

Категория | Примеры файлов | Покрытие |

Файловая система | kernel32_FileOperations.mon, ntdll_FileIO.mon | CreateFile, ReadFile, WriteFile, DeleteFile и 80+ других |

Реестр | advapi32_Registry.mon | RegOpenKey, RegSetValue, RegDeleteKey и все варианты |

Сеть | ws2_32_Network.mon, wininet.mon | socket, connect, send, recv, HTTP-функции |

Криптография | advapi32_Crypto.mon, bcrypt.mon | CryptEncrypt, BCryptEncrypt, хеширование |

GUI / Окна | user32_Windows.mon | CreateWindow, SendMessage, GetWindowText |

Процессы/Потоки | kernel32_Process.mon | CreateProcess, OpenProcess, CreateThread |

COM / OLE | ole32.mon, oleaut32.mon | CoCreateInstance, IDispatch |

Если нужная DLL отсутствует в библиотеке, создать собственный .mon-файл несложно: синтаксис похож на заголовочные файлы C с добавлением тегов для форматирования. Я, например, создал кастомный файл для перехвата внутреннего API одной закрытой библиотеки — заняло около получаса.

Честные плюсы и минусы WinAPIOverride 6.13.1

Преимущества

- Полностью бесплатный и с открытым исходным кодом — нет ни триальных ограничений, ни watermark в логах

- Перехват любых функций любых DLL, включая недокументированные — не ограничен встроенной базой

- Подмена параметров и возвращаемых значений в реальном времени — уникальная функция среди бесплатных инструментов

- 400+ готовых конфигураций мониторинга — можно начать работу без написания собственных правил

- COM API для автоматизации — интегрируется в скрипты и CI/CD пайплайны

- Работает без установки — портативная утилита, не модифицирует реестр

- Активное сообщество на SourceForge, документация и примеры включены в дистрибутив

Недостатки

- Интерфейс морально устарел — стиль Win32 GUI из начала 2000-х, нет тёмной темы, HiDPI отображение некорректно на 4K-мониторах

- Крутая кривая обучения — новичкам без базы знаний Windows API потребуется несколько дней на освоение

- Нет встроенного дизассемблера — для глубокого анализа нужно переключаться в x64dbg или IDA

- При перехвате высокочастотных функций (например, NtQuerySystemInformation в цикле) наблюдается значительное замедление целевого процесса — фильтруйте вызовы заранее

- Документация на английском и французском, русскоязычных руководств практически нет

WinAPIOverride vs API Monitor vs Frida — детальное сравнение

Вопрос «что лучше» некорректен — каждый инструмент занимает свою нишу. Расскажу, когда я тянусь к WinAPIOverride, а когда беру что-то другое.

WinAPIOverride vs API Monitor 2.0

API Monitor имеет огромную базу из ~15 000 задокументированных API с красивым отображением структур и флагов. Это лучший выбор для быстрого исследования документированного Win32 API. Но как только нужно перехватить что-то недокументированное или подменить возвращаемое значение — API Monitor не справляется. Здесь WinAPIOverride вне конкуренции.

WinAPIOverride vs Frida

Frida — кросс-платформенный инструментарий с мощным jаvascript API и огромным сообществом. Для мобильных приложений (Android/iOS) или когда нужна сложная логика перехвата — однозначно Frida. Для сугубо Windows-ориентированной работы, особенно с COM и kernel-mode функциями, WinAPIOverride даёт более нативный и предсказуемый результат с меньшим оверхедом.

WinAPIOverride vs Process Monitor (Sysinternals)

Process Monitor — инструмент наблюдения, не перехвата. Он показывает файловые, реестровые и сетевые операции на уровне ядра, но не позволяет ни изменить их, ни перехватить операции произвольных DLL. Часто я использую оба инструмента одновременно: ProcMon для первичной картины, WinAPIOverride для глубокого погружения в конкретный компонент.

Практические сценарии использования WinAPIOverride

Анализ вредоносного ПО

Запускаю образец в изолированной VM с установленным WinAPIOverride. Подключаю конфигурации для файловой системы, реестра, сети и процессов. За 10–15 минут получаю полную картину активности: куда пишет файлы, какие ключи реестра создаёт, с какими серверами связывается. Это быстрее, чем ждать результатов sandBox-сервисов, и детальнее, чем поведенческий отчёт любого антивируса.

Отладка взаимодействия компонентов

При разработке плагина для стороннего хоста (host application) я часто не знаю, какой именно API он использует для той или иной операции. WinAPIOverride позволяет быстро выяснить это, перехватив все вызовы во время выполнения конкретного сценария. Экономит часы изучения документации или дизассемблированного кода.

Тестирование устойчивости к отказам

С помощью Override Files симулирую различные ошибочные условия: нехватка памяти, недоступность сети, отказ в правах доступа. Это позволяет проверить, как приложение обрабатывает граничные случаи — без необходимости воспроизводить их в реальной инфраструктуре.

Исследование закрытых протоколов

Перехватывая функции шифрования и сетевые вызовы одновременно, можно восстановить логику протокола ещё до расшифровки трафика. Особенно полезно для анализа приложений, использующих certificate pinning или нестандартные транспортные слои.

Советы и лайфхаки от практика — то, чего нет в документации

За годы работы с WinAPIOverride накопил несколько приёмов, которые значительно упрощают работу.

- Используйте «Process → Launch» вместо подключения к запущенному процессу — так вы не пропустите API-вызовы при инициализации, которые часто содержат самую ценную информацию.

- Создайте набор профилей (.mon-файлов) для типовых задач: один для файловой активности, другой для сетевой, третий для реестра. Переключаться между ними быстрее, чем каждый раз собирать конфигурацию с нуля.

- При высоком оверхеде включите фильтр по Return Value — перехватывайте только вызовы с кодами ошибок (GetLastError != 0). Это резко снижает количество записей при анализе проблемных ситуаций.

- Для анализа защищённых процессов используйте WinAPIOverrideService.exe с правами SYSTEM — некоторые процессы не дают инжектировать агент из-под обычного администратора.

- Call stack logging (лог стека вызовов) включайте только для конкретных функций, а не глобально — иначе производительность падает в 10–20 раз.

- Экспортируйте лог в CSV и обрабатывайте в Excel или Python — встроенный поиск неудобен при больших объёмах данных (50 000+ записей).

- Для повторного использования Override Files храните их в отдельном репозитории с комментариями — через полгода вы не вспомните, что именно делает конкретный файл без объяснений.

Системные требования и совместимость WinAPIOverride 6.13.1

Параметр | Минимум | Рекомендовано |

ОС | Windows XP SP3 | Windows 10/11 (64-bit) |

Процессор | x86, 1 ГГц | x86/x64, 2+ ГГц |

ОЗУ | 512 МБ | 4+ ГБ (при логировании большого объёма вызовов) |

Место на диске | 50 МБ | 200 МБ (с учётом логов) |

Права | Администратор | Администратор / SYSTEM для защищённых процессов |

Visual C++ | 2010 Redistributable | 2019/2022 Redistributable |

Антивирус | Исключения для папки программы | Исключения обязательны |

Отдельно про Windows 11: все основные функции работают корректно. Нюанс — в некоторых конфигурациях Secure Boot с включённым Memory Integrity (HVCI) инжекция в системные процессы блокируется на уровне ядра. Для обхода потребуется временно отключить HVCI или использовать тестовый режим подписи драйверов.

FAQ — ответы на частые вопросы

Что такое WinAPIOverride и для каких задач он используется?

WinAPIOverride — инструмент динамического перехвата и модификации вызовов Windows API. Используется для анализа поведения ПО, реверс-инжиниринга, тестирования безопасности и отладки. Поддерживает как 32-, так и 64-битные процессы, работает без установки и распространяется бесплатно. В отличие от мониторинговых утилит вроде Process Monitor, позволяет не только наблюдать за вызовами, но и изменять их параметры и возвращаемые значения в реальном времени.

WinAPIOverride бесплатный или платный?

Полностью бесплатный. Программа распространяется с открытым исходным кодом по лицензии LGPL. Нет триального периода, ограничений по количеству перехватываемых функций или watermark в экспортируемых логах. Коммерческое использование разрешено при соблюдении условий лицензии LGPL. Скачать WinAPIOverride 6.13.1 можно на softbaza.ru без регистрации.

Безопасно ли скачивать и запускать WinAPIOverride?

Программа безопасна — это инструмент для профессионального использования с открытым кодом, многократно проверенным сообществом исследователей. Антивирусы иногда ложно срабатывают на неё, потому что она использует техники, схожие с инжекцией кода — это часть функциональности, а не признак вредоносности. Скачивайте только с доверенных источников (SourceForge или softbaza.ru), проверяйте хеш файла.

Работает ли WinAPIOverride на Windows 11?

Да, WinAPIOverride 6.13.1 корректно работает на Windows 11, включая актуальные сборки 23H2 и 24H2. Единственное ограничение — при включённом Memory Integrity (HVCI) в настройках безопасности Windows инжекция в защищённые системные процессы может блокироваться. Для большинства задач анализа пользовательских приложений это не критично.

Как перехватить функции недокументированного API (ntdll.dll)?

Создайте собственный .mon-файл с описанием нужных функций. Синтаксис аналогичен C-прототипам: указываете имя DLL, имя функции и типы параметров. Для недокументированных функций ntdll можно использовать типы PVOID или ULONG_PTR для неизвестных параметров — значения будут отображены как указатели или числа. Готовые прототипы часто можно найти в проектах ReactOS или phnt (Process Hacker Native API headers).

Чем WinAPIOverride лучше Frida?

Для чисто Windows-ориентированного анализа WinAPIOverride проще в начальной настройке: не требует Python-окружения, Node.js и знания jаvascript. Богатая библиотека .mon-файлов позволяет начать мониторинг за секунды. Frida выигрывает в кросс-платформенности, динамических скриптах и поддержке мобильных платформ. Я нередко использую оба инструмента: WinAPIOverride для первичного картографирования, Frida для сложной логики перехвата.

Как уменьшить замедление целевого процесса при мониторинге?

Несколько проверенных способов: 1) Перехватывайте только нужные функции, а не весь модуль; 2) Отключите логирование стека вызовов (Log call stack) — это самая ресурсоёмкая операция; 3) Используйте фильтры по thread ID, чтобы отслеживать только нужный поток; 4) Для высокочастотных функций включите sampling — логировать каждый N-й вызов; 5) Используйте Override Files без журналирования, если нужна только подмена значений без записи в лог.

Можно ли использовать WinAPIOverride для мониторинга kernel-mode кода?

Непосредственно — нет: WinAPIOverride работает в user mode и перехватывает вызовы на уровне пространства пользователя. Однако большинство kernel-mode операций проходит через user-mode переходники в ntdll.dll (syscall stubs), которые WinAPIOverride может перехватить. Для истинного kernel-mode мониторинга потребуются инструменты с драйвером: WinDbg с kernel debug или специализированные решения вроде Intel VT-x hypervisor.

Есть ли русскоязычное сообщество пользователей WinAPIOverride?

Специализированного русскоязычного сообщества именно для WinAPIOverride нет, но инструмент активно обсуждается на форумах EXELAB.ru, XSS.is и в Telegram-каналах по реверс-инжинирингу. Общее международное сообщество ведёт дискуссии на SourceForge и в профильных ветках reddit.com/r/ReverseEngineering. Документация внутри дистрибутива (папка Documentation) достаточно подробна, хотя и на английском.

Какова разница между версиями 6.x и 5.x?

Версия 6.x принесла полноценную поддержку 64-битных процессов через отдельный агент (в 5.x была экспериментальной), переработанный COM API для автоматизации, улучшенный движок inline hooking с поддержкой hotpatch-функций и расширенную библиотеку .mon-файлов. Версия 6.13.1 конкретно улучшила стабильность на Windows 10/11 с KB5xxx обновлениями, которые меняли внутреннюю структуру ntdll.dll.

Заключение — стоит ли скачивать WinAPIOverride 6.13.1

WinAPIOverride 6.13.1 — зрелый, мощный и бесплатный инструмент, который занимает особое место в арсенале специалистов по безопасности и разработчиков системного ПО. Да, интерфейс выглядит как привет из 2005 года. Да, для освоения нужны базовые знания Windows API. Но ни один бесплатный инструмент не даёт такой же свободы в перехвате и модификации вызовов при таком минимальном overhead.

Если вы аналитик вредоносного ПО — WinAPIOverride должен быть в вашем стандартном наборе VM. Если разработчик системного ПО — он сэкономит вам часы отладки. Если студент, изучающий реверс-инжиниринг — лучшего практического инструмента для понимания того, как работает Windows API, пожалуй, нет.

Тем, кто ищет красивый GUI и нулевой порог входа, советую начать с API Monitor — он проще. Тем, кто готов потратить день на освоение ради получения настоящего инструментария — добро пожаловать в мир WinAPIOverride.